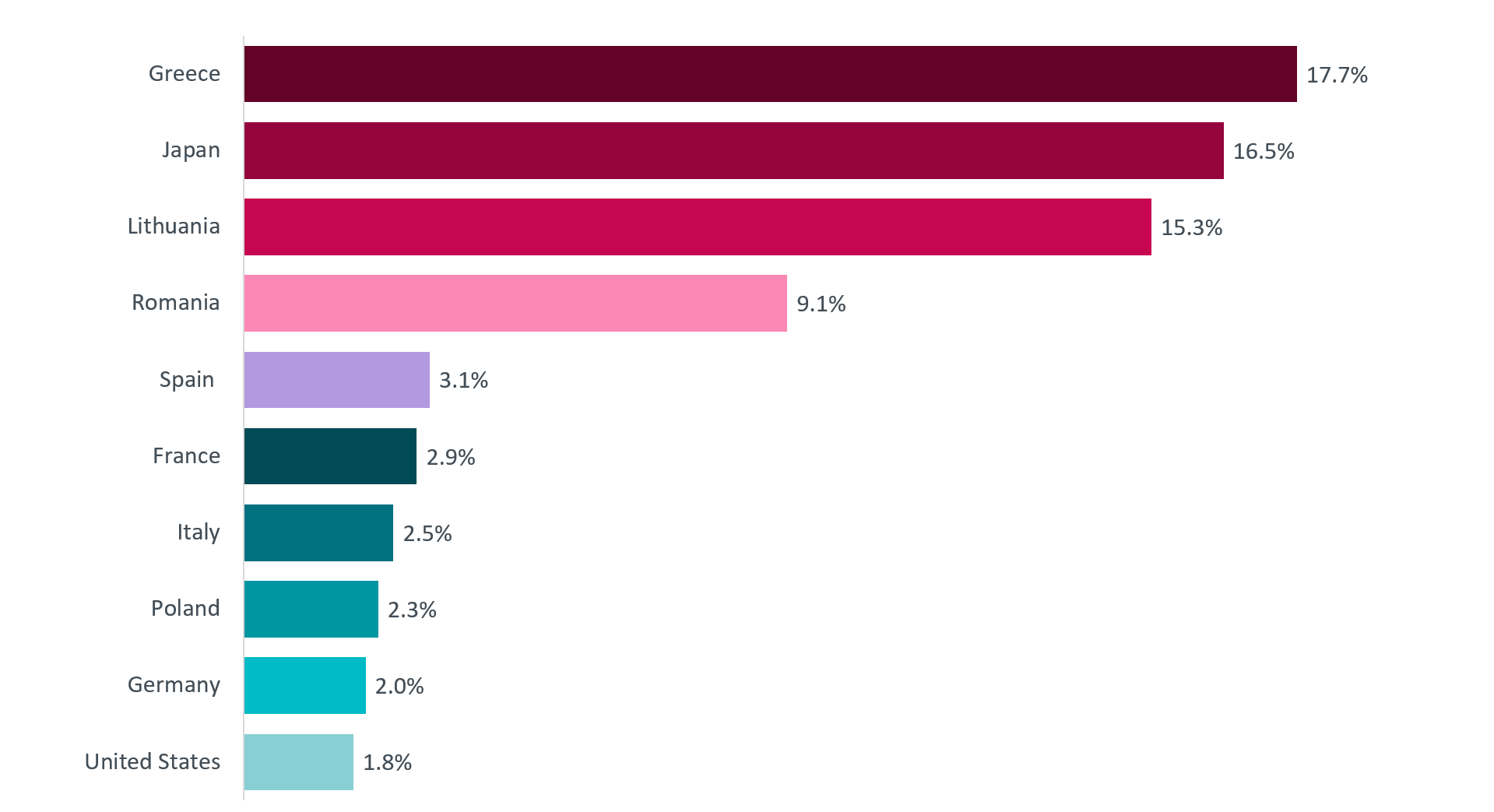

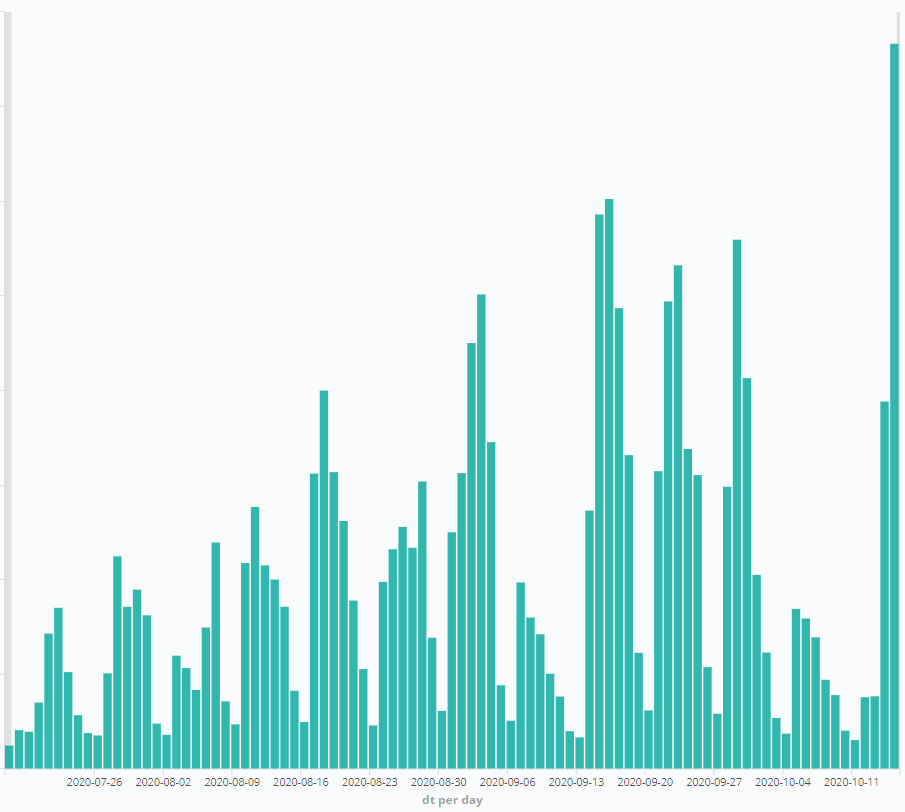

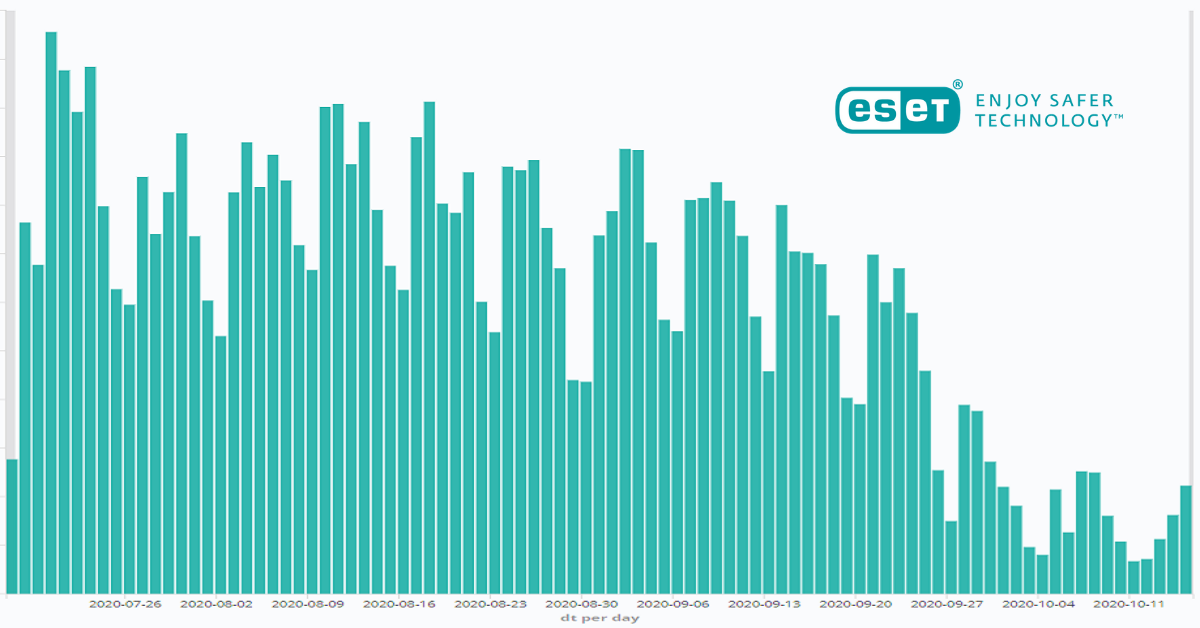

After a brief two-week hiatus, a massive Emotet botnet spam-based operation is back on development. Μέχρι πρόσφατα, οι περισσότερες επιθέσεις έχουν καταγραφεί σε χρήστες στην Ελλάδα (17.7%), ενώ εξίσου σημαντικός αριθμός επιθέσεων σημειώνεται σε Ιαπωνία (16.5%) και Λιθουανία (15.3%).

According to Forrester, botnets are one of the top cyber threats to look out for in 2020, and with a workforce working remotely in different areas, many organizations can become more vulnerable than ever.

Botnet operations can grow in sophistication, carrying out a wide range of illegal activities such as information gathering preletterbrowsing, collecting codes accesss, stealing login credentials from banking sites or deploying ransomware.

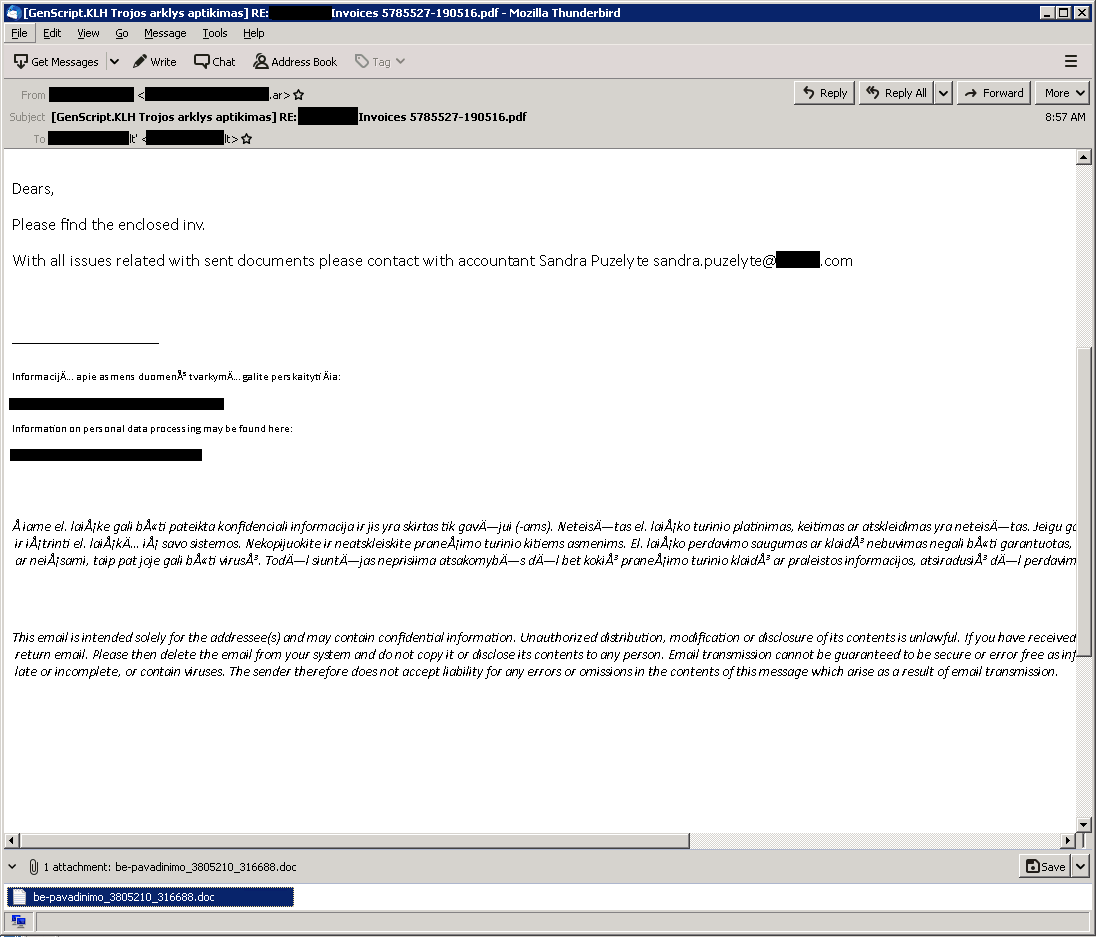

In the recent malware of Emotet, spam usually contains stolen legitimate communication and a general "Please see attached document" lure.

Attached this time is a malicious document detected by ESET as GenScript.KLH. This is a document containing a malicious VBA, identified as VBA / TrojanDownloader.Agent, which is the beginning of a chain infection infection.

Emotet is considered particularly dangerous, as it then installs other malicious programs on the victim's computer, such as Trickbot and QBot. Trickbot and QBot have their own malicious activity, however in turn they can lead to Conti (Trickbot) or Ryuk ransomware attacks.

https://www.youtube.com/watch?v=w2i-4mU-ldY

It is important to note that, despite the huge malicious operation of Emotet botnet, the action of the malicious TrickBot - which, since 2016, has infected over one million computers - remains at a very limited level thanks to the joint effort to stop ESET , Microsoft, Black Lotus Labs Threat Research by Lumen, NTT and others.

Trickbot is known to steal users' credentials from compromised computers and, more recently, it has been observed as a mechanism for carrying out more serious attacks, such as ransomware attacks.

Coordinated global operation intervenes in Trickbot by destroying command and control servers. ESET contributed to the effort by providing technical analysis, statistics, and command and control server IP names and addresses.

Dealing with such a threat may seem like a daunting task, but there are ways in which organizations can protect themselves from botnet attacks.

Businesses also need to ensure that their networks are always up to date recent security updates, preventing cybercriminals from exploiting potential vulnerabilities. In addition, as remote ports can be turned into a hacker entry point, businesses should limit access as much as possible - especially when it comes to an RDP port.