Ransomware is one of the most productive cyber threats. We have been hearing various things throughout 2019 and it is rather unlikely that we will stop listening in the near future.

Organizations, businesses, schools and public services have been attacked by malicious software that encrypts the network, demanding hundreds of thousands of dollars in bitcoin or other cryptocurrencies to recover files.

Although the authorities advise victims not to pay the ransom demanded by criminals, many choose to pay hundreds of thousands of dollars because they see it as a very quick and easy way to restore their network. This means that the criminal gangs behind ransomware are making millions of dollars.

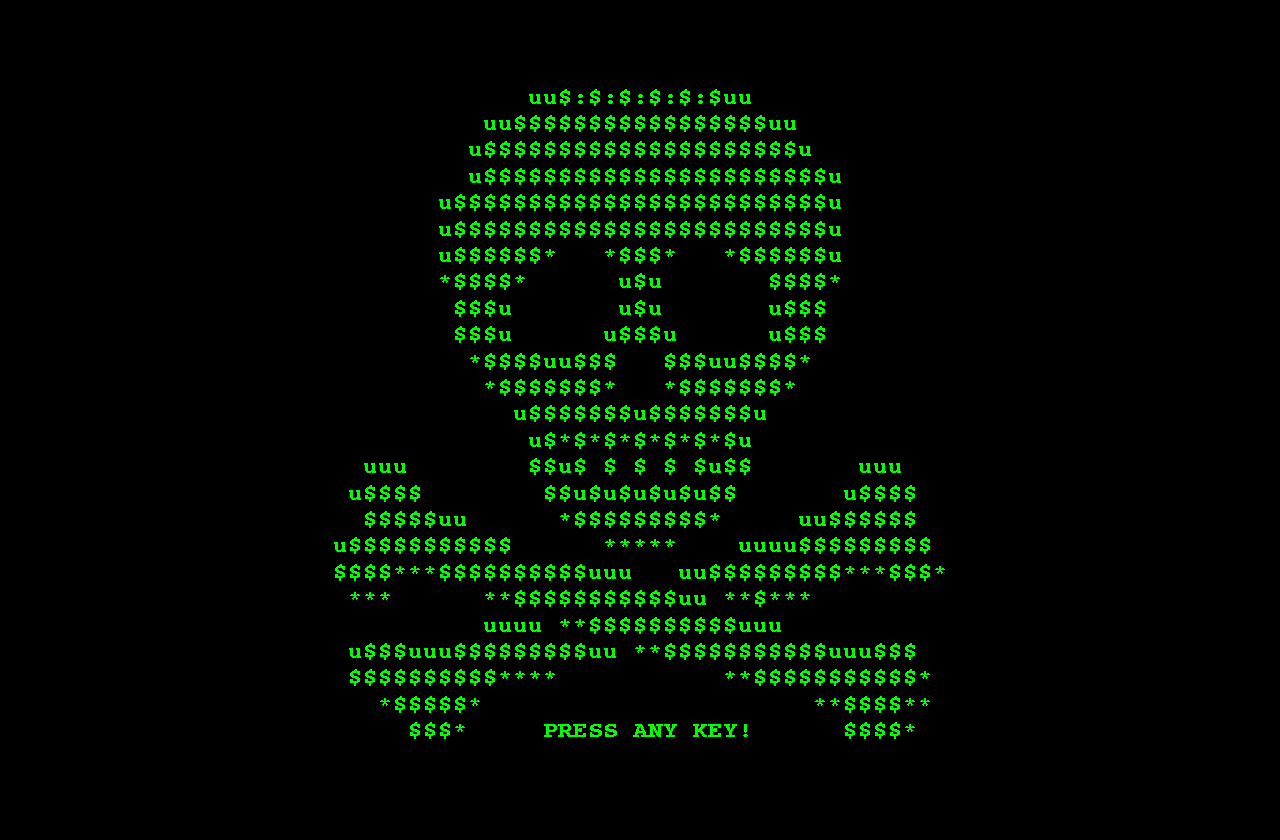

So today we are talking about one of the main scourges in cyberspace. But do you know how it started and when? In December 1989 a hacker launched a major threat to the world, only to be widely used thirty years later.

The first case of what we know today as ransomware was named AIDS Trojan, because it targeted participants at the World Health Organization (AIDS) conference in Stockholm in 1989.

The hacker sent floppy disks with malicious code and installed them on MS-DOS systems of the time. The malware counted how many times each machine started. So after 90 reboots, the trojan it hid all the folders and encrypted the names of all the files on the disk.

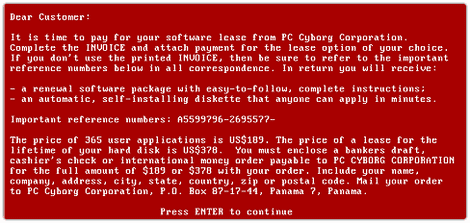

Victims were presented with a notice claiming to be from "PC Cyborg Corporation," which stated that their software had expired and that they should mail $189 to an address in Panama to regain access to their system.

It was the first ransom demand in the digital world.

Fortunately, the encryption used by the trojan was weak, so security researchers were able to release a free decryption tool. Thus began a battle that continues to this day, with cybercriminals developing ransomware and researchers trying to unlock files for free.

After this first attack, it took 20 years to see ransomware as we know it appear more and more often. But the first attacks were very simple compared to ransomware on the market today.

A common form of this type of ransomware was the attack with the police virus, which changed the user's desktop in a note claiming to come from the police and stating that the system had been locked for illegal activities.

No encryption was used in these attacks and many times the "lock" could be removed by restarting the computer. But for some it was enough to pay hundreds of dollars.

Police virus attacks peaked between 2010 and 2012. They did not disappear - but were replaced by what we now know as real ransomware.

It was a new idea and the general public who did not know what it was did not understand what was happening. It was the time when "dogs were tied to sausages" for criminals.

Then came ransomware that used to encrypt files.

Η explosion of Bitcoin helped tremendously as criminals began demanding their ransoms in cryptocurrencies because transactions were harder to trace.

2016, the ransomware-as-a-service was now established, with malware creators hiring the ability to carry out attacks. It proved to be a very successful business model and by the end of the year, ransomware variants were among the most common malware families.

Slowly but surely, ransomware attacks have shifted their focus from home users to businesses and organizations, encrypting entire networks and demanding tens of thousands of dollars.

However, the ransomware was somewhat controllable. But in May 2017, that changed with his arrival WannaCry ransomware.

That day, too many were confronted with a message demanding a ransom in exchange for the safe return of their files. WannaCry has spread around the world with the help of EternalBlue, one NSA tool hacking, which was released a few months earlier.

The damage would be much greater if an investigator better safetyYou didn't discover it killswitch of the attack. North Korea has been blamed for the attack (without being confirmed) and it should be noted that although there were many who paid the ransom, there was no mechanism for recovering the files. The attack was purely destructive.

A few weeks later, something similar happened to Petya / NotPetya, an attack that probably started in Russia and also hit targets around the world.

But despite the high profile of the two incidents, this was not the end of ransomware, as companies are still not paying attention to their networks, making ransomware even more powerful and profitable.

Since then, ransomware attacks have become more daring. By combining attacks with the use of stolen credentials and other techniques, attackers can bypass network security and launch ransomware even on backup servers.

Sometimes businesses do not want to pay for a security and storage network that they may never use. But this is prevention. Watch out for something that may never happen.

Reading all of the above is a good start to learn from history. Ransomware is here to stay, and if we do not want to have it for the next 30 years we must learn to be careful.