The developer of Keeper Password manager found once more not to be so interested in safety. This time, he was using a server that allowed anyone to access and replace files with malicious content, according to a security researcher.

Chris Vickery, who discovered the exposed server, immediately alerted ZDNet, who attempted to contact Keeper via phone and email on Friday. An hour after disclosure, the server was secured.

However, the director of Aaron Gessner refused any allegations.

The Chicago-based company has a storage server on Amazon S3 to host installers for its various supported platforms.

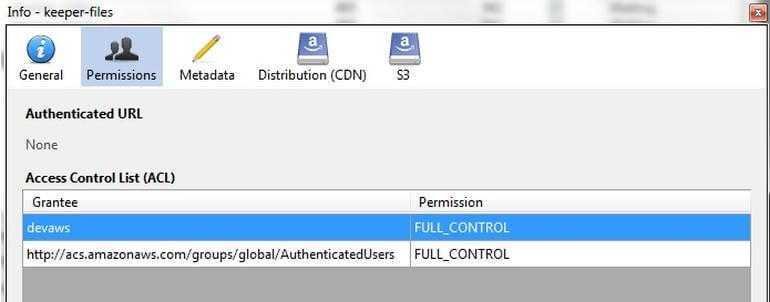

Όμως ο διακομιστής δεν ήταν προστατευμένος με κωδικό πρόσβασης και έδινε πρόσβαση σε οποιονδήποτε και "πλήρη έλεγχο" στο περιεχόμενό του, (ανάγνωση, αντικατάσταση και deletion files).

Πολλά από τα αρχεία περιελάμβαναν αρχεία εγκατάστασης για Windows, Mac, Android και iPhone. Ένα αρχείο στον διακομιστή διέθετε ένα ιδιωτικό certificate υπογραφής κώδικα που εκδόθηκε από την Apple. Το certificate μπορεί να χρησιμοποιηθεί για την υπογραφή των εφαρμογών iPhone της εταιρείας, και εκδόθηκε στην Callpod Inc., μια εταιρεία που ιδρύθηκε από τον επικεφαλής της Keeper Darren Guccione.

Naturally, a specialized attacker could replace a legitimate iPhone or iPad install program with a malicious file.

Let's say the Keeper application developer recently sued the researcher security by Ars Technica, And Goodin, because he posted a vulnerability that he discovered in Keeper's password manager browser extension.

Παρόλο που η εταιρεία επιβεβαίωσε την ευπάθεια, κατέθεσε μήνυση για τον Goodin επειδή φέρεται να έκανε "ψευδείς και παραπλανητικές δηλώσεις για την εφαρμογή Keeper".

The news provoked many reactions in the security community, which criticized the company's response. Many high-level researchers and known community figures argued that such an action would likely have bad results in future security investigations and vulnerabilities.